Każda organizacja korzystająca z systemów SaaS, usług chmurowych, narzędzi do e-mail marketingu, CRM czy platform HR powinna zadać sobie jedno pytanie: gdzie fizycznie przetwarzane są dane moich klientów i pracowników? Jeżeli serwery lub obsługa techniczna dostawcy znajdują się poza Europejskim Obszarem Gospodarczym — mamy do czynienia z transferem danych poza EOG, który wymaga odpowiedniej podstawy prawnej. Brak tej podstawy to jedno z najczęstszych naruszeń identyfikowanych przez europejskie organy nadzorcze, w tym holenderski AP (kara dla Uber €290 mln) i irlandzki DPC (kara dla Mety €1,2 mld).

Co to jest transfer danych poza EOG

Europejski Obszar Gospodarczy (EOG) obejmuje 27 państw UE oraz Norwegię, Islandię i Liechtenstein. Przekazanie danych osobowych do podmiotu spoza EOG lub udostępnienie mu dostępu do tych danych — nawet zdalnego — stanowi transfer poza EOG w rozumieniu rozdziału V RODO (art. 44–49).

Transfer poza EOG nie musi oznaczać fizycznego wysłania pliku. Zdalny dostęp pracownika dostawcy z siedzibą w USA do systemu zawierającego dane osobowe klientów europejskich jest transferem poza EOG. Korzystanie z systemu SaaS hostowanego na serwerach w USA lub obsługiwanego przez podmioty z USA — jest transferem poza EOG.

Ważna zasada: transfer poza EOG musi być aktywny i zamierzony. Sam fakt że dane mogą być dostępne z państw trzecich (np. strona internetowa publicznie dostępna) nie oznacza automatycznie transferu poza EOG — decyduje intencja i faktyczne udostępnienie.

Trzy podstawy legalnego transferu

RODO przewiduje trzy mechanizmy umożliwiające zgodne z prawem przekazanie danych poza EOG:

1. Decyzja Komisji Europejskiej o adekwatności (art. 45 RODO)

Komisja Europejska może stwierdzić, że określone państwo trzecie zapewnia poziom ochrony danych osobowych równoważny obowiązującemu w EOG. Transfer do takiego państwa nie wymaga stosowania dodatkowych zabezpieczeń — jest traktowany jak transfer wewnątrz EOG.

Aktualne decyzje adekwatności obejmują m.in.: Wielką Brytanię, Szwajcarię, Japonię, Koreę Południową, Izrael, Nową Zelandię, Kanadę (częściowo) oraz — w odniesieniu do certyfikowanych podmiotów — Stany Zjednoczone na podstawie Data Privacy Framework (DPF) z 2023 roku.

Uwaga dotycząca USA i DPF: decyzja Komisji z 10 lipca 2023 roku umożliwia transfer danych wyłącznie do firm, które dobrowolnie przystąpiły do certyfikacji w ramach DPF. Przed przekazaniem danych do amerykańskiego dostawcy należy sprawdzić czy znajduje się na liście certyfikowanych podmiotów (www.dataprivacyframework.gov). Podmioty niecertyfikowane wymagają stosowania SCC.

2. Odpowiednie zabezpieczenia (art. 46 RODO) — w szczególności standardowe klauzule umowne (SCC)

Gdy nie istnieje decyzja adekwatności — lub podmiot w USA nie jest certyfikowany w DPF — najczęściej stosuje się standardowe klauzule umowne (Standard Contractual Clauses, SCC), przyjęte Decyzją Komisji 2021/914 z 27 czerwca 2021 roku.

SCC to wzorcowe postanowienia umowne, które strony włączają do umowy, zobowiązując podmiot odbierający dane do zapewnienia standardu ochrony równoważnego RODO. Obowiązuje nowy wzór SCC z 2021 roku — stary wzór z 2010 roku utracił ważność 27 grudnia 2022 roku. Umowy zawarte przed tą datą na starych SCC wymagały aktualizacji.

Cztery moduły SCC — w zależności od relacji między stronami:

- Moduł 1: administrator do administratora

- Moduł 2: administrator do podmiotu przetwarzającego

- Moduł 3: podmiot przetwarzający do podmiotu przetwarzającego

- Moduł 4: podmiot przetwarzający do administratora

SCC są co do zasady nienegocjowalne w swojej istocie — można dodawać postanowienia uzupełniające, o ile nie są sprzeczne z klauzulami i nie ograniczają praw osób, których dane dotyczą.

Inne zabezpieczenia z art. 46 RODO: wiążące reguły korporacyjne (BCR — stosowane w grupach kapitałowych, wymagają zatwierdzenia przez organ nadzorczy), kodeksy postępowania, mechanizmy certyfikacji.

3. Wyjątki w szczególnych sytuacjach (art. 49 RODO)

Art. 49 RODO przewiduje wyjątki umożliwiające transfer poza EOG bez decyzji adekwatności i bez dodatkowych zabezpieczeń — m.in. wyraźna zgoda osoby, której dane dotyczą, konieczność wykonania umowy z osobą fizyczną, ważne względy interesu publicznego.

Wyjątki z art. 49 mają charakter incydentalny — nie mogą stanowić regularnej, powtarzalnej podstawy transferu. Stosowanie zgody jako stałej podstawy transferu do USA jest niezgodne z celem art. 49.

Transfer Impact Assessment (TIA) — ocena ryzyka transferu

Po wyroku TSUE w sprawie Schrems II (C-311/18 z 16 lipca 2020 roku), który unieważnił Tarczę Prywatności UE-USA, same SCC nie są wystarczające. Administrator musi przeprowadzić Transfer Impact Assessment (TIA) — ocenę skutków transferu dla ochrony danych.

TIA obejmuje: analizę przepisów prawa państwa trzeciego (w szczególności dotyczących dostępu służb do danych), ocenę rzeczywistej skuteczności zastosowanych zabezpieczeń w kontekście lokalnego prawa, decyzję czy dodatkowe środki techniczne lub organizacyjne są konieczne.

Jeżeli wynik TIA wskazuje że prawo państwa trzeciego uniemożliwia importerowi wywiązanie się z obowiązków wynikających z SCC — samo podpisanie klauzul nie zapewnia zgodności z RODO. W takim przypadku administrator powinien rozważyć rezygnację z transferu lub zmianę dostawcy.

Najczęstsze przypadki transferu poza EOG w praktyce

Narzędzia SaaS i chmura: Google Workspace, Microsoft 365, Salesforce, HubSpot, Slack — wszystkie obsługiwane przez podmioty z USA. Większość oferuje SCC w standardowych warunkach lub jest certyfikowana w DPF. Wymaga jednak aktywnego sprawdzenia i zawarcia umowy DPA + SCC.

E-mail marketing: Mailchimp (Intuit), GetResponse, Brevo — serwery lub obsługa techniczna poza EOG. Wymagają DPA i weryfikacji mechanizmu transferu.

Systemy HR i płacowe: jeżeli dane pracowników są przetwarzane przez systemy z serwerami poza EOG — wymaga to SCC lub weryfikacji certyfikacji DPF dostawcy.

Wsparcie techniczne: dostęp administratora systemu zatrudnionego przez dostawcę spoza EOG do bazy danych zawierającej dane osobowe — jest transferem poza EOG, nawet jeśli dane są hostowane w EOG.

Obowiązki dokumentacyjne

Transfer poza EOG musi być uwzględniony w:

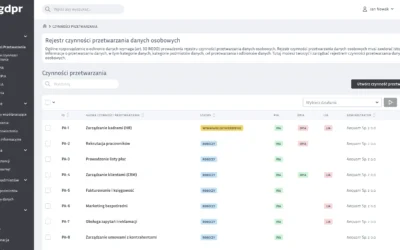

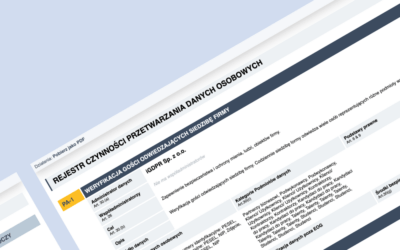

Rejestrze czynności przetwarzania — z wskazaniem kraju/regionu przetwarzania, podmiotu odbierającego i zastosowanego mechanizmu transferu.

Klauzuli informacyjnej (art. 13/14 RODO) — z informacją o fakcie przekazywania danych poza EOG, nazwie państwa, zastosowanym zabezpieczeniu i sposobie uzyskania kopii lub informacji o zabezpieczeniach.

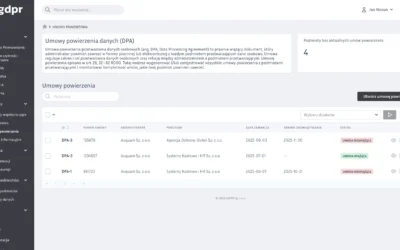

Umowie powierzenia przetwarzania (art. 28 RODO) — z określeniem lokalizacji przetwarzania, subprocesorów i zastosowanych mechanizmów transferu.

Najczęstsze błędy

Brak świadomości że transfer w ogóle następuje. Wiele organizacji korzysta z narzędzi SaaS nie wiedząc że dane są przetwarzane poza EOG lub dostępne dla wsparcia technicznego z krajów trzecich.

Podpisanie SCC bez przeprowadzenia TIA. Sam podpis pod SCC nie jest wystarczający — wymagana jest ocena skutków transferu.

Stosowanie starych SCC z 2010 roku. Stary wzór utracił ważność 27 grudnia 2022 roku.

Brak weryfikacji czy dostawca z USA jest certyfikowany w DPF. Certyfikacja DPF jest dobrowolna — jej posiadanie zmienia podstawę transferu, brak certyfikacji wymaga SCC.

Brak informacji o transferze w klauzuli informacyjnej. Pominięcie informacji o przekazywaniu danych poza EOG jest naruszeniem art. 13/14 RODO — jednym z najczęściej wskazywanych przez UODO.

Transfer poza EOG nieuwzględniony w rejestrze czynności przetwarzania.

Podsumowanie

Transfer danych osobowych poza EOG jest dopuszczalny — ale wymaga odpowiedniej podstawy prawnej i udokumentowania. W praktyce najczęściej stosuje się decyzję o adekwatności (UK, Szwajcaria, Japonia) lub standardowe klauzule umowne (SCC z 2021 roku). Transfer do USA jest możliwy — przez DPF dla certyfikowanych podmiotów lub przez SCC dla pozostałych — ale wymaga przeprowadzenia Transfer Impact Assessment po wyroku Schrems II. Każdy transfer musi być uwzględniony w rejestrze czynności przetwarzania i klauzuli informacyjnej.

Kluczowe zasady: najpierw sprawdź czy istnieje decyzja adekwatności; dla USA weryfikuj certyfikację DPF; dla pozostałych stosuj SCC z 2021 roku; przeprowadź TIA; udokumentuj transfer w rejestrze i klauzuli informacyjnej.

FAQ

Tak — choć oba podmioty są certyfikowane w DPF i oferują SCC w standardowych warunkach umownych, administrator powinien aktywnie zaakceptować DPA i sprawdzić zastosowany mechanizm transferu. Samo korzystanie z usługi nie jest równoznaczne z zawarciem DPA.

Wielka Brytania posiada decyzję adekwatności Komisji Europejskiej, która umożliwia transfer bez dodatkowych zabezpieczeń. Decyzja ta jest przedmiotem okresowych przeglądów — warto monitorować jej aktualny status.

Nie — wyjątek z art. 49 RODO oparty na zgodzie ma charakter incydentalny i nie może stanowić regularnej, powtarzalnej podstawy transferu do państw trzecich.

TIA to ocena skutków transferu dla ochrony danych — obowiązkowa gdy stosowane są SCC (po wyroku Schrems II). Przeprowadza ją administrator przekazujący dane. Jej wyniki powinny być udokumentowane.

Tak — każdy dostawca przetwarzający dane osobowe klientów lub pracowników powinien zostać zweryfikowany pod kątem lokalizacji serwerów, dostępu wsparcia technicznego i zastosowanego mechanizmu transferu. Inwentaryzacja systemów i dostawców to punkt wyjścia do zarządzania transferami.

Uwzględnij transfery poza EOG w rejestrze czynności przetwarzania i umowach z dostawcami

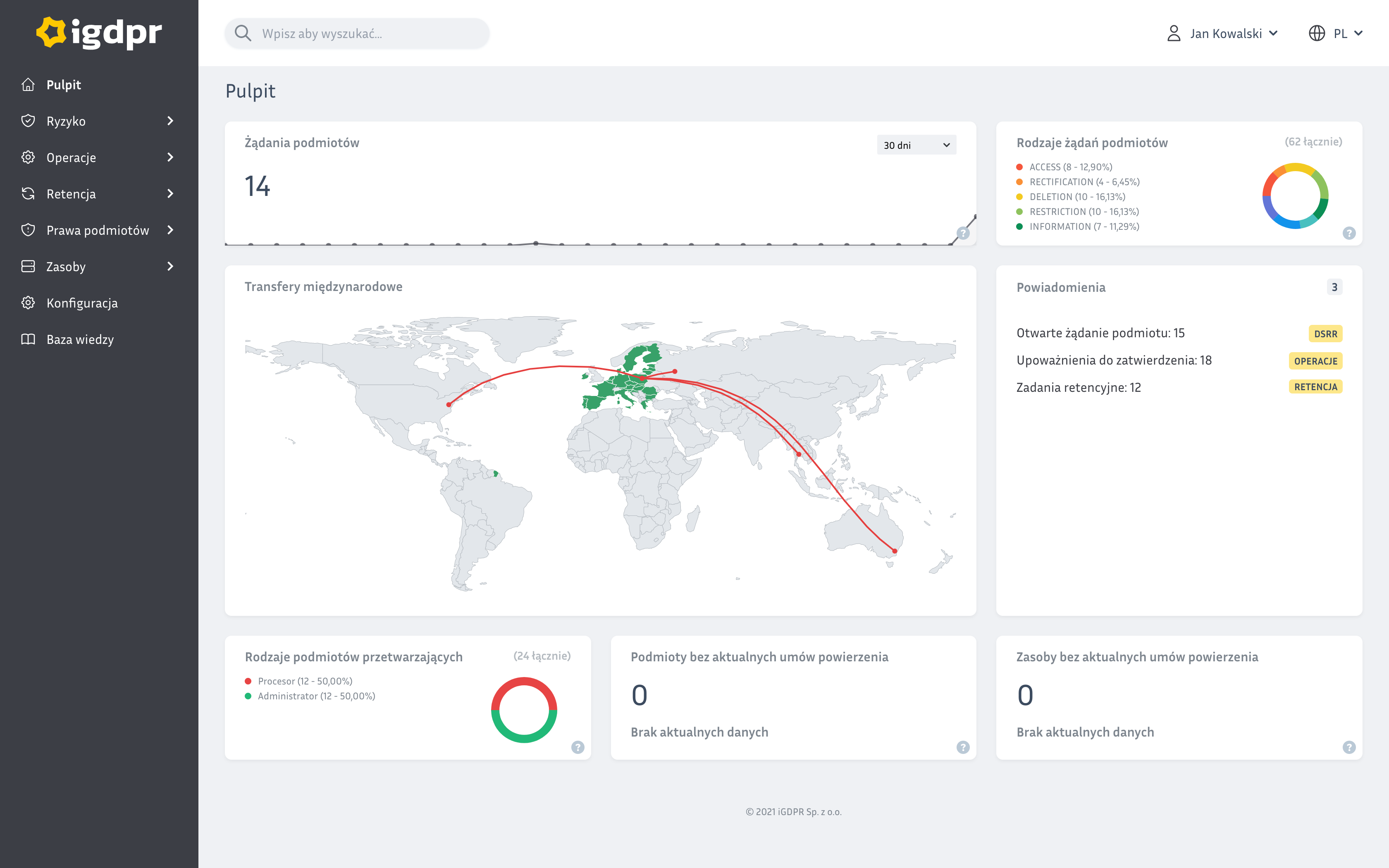

iGDPR pozwala rejestrować czynności przetwarzania z uwzględnieniem lokalizacji przetwarzania i mechanizmów transferu, zarządzać umowami z podmiotami przetwarzającymi i prowadzić dokumentację zgodności. Sprawdź jak to działa w praktyce.

Testuj teraz — 21 dni bezpłatnie